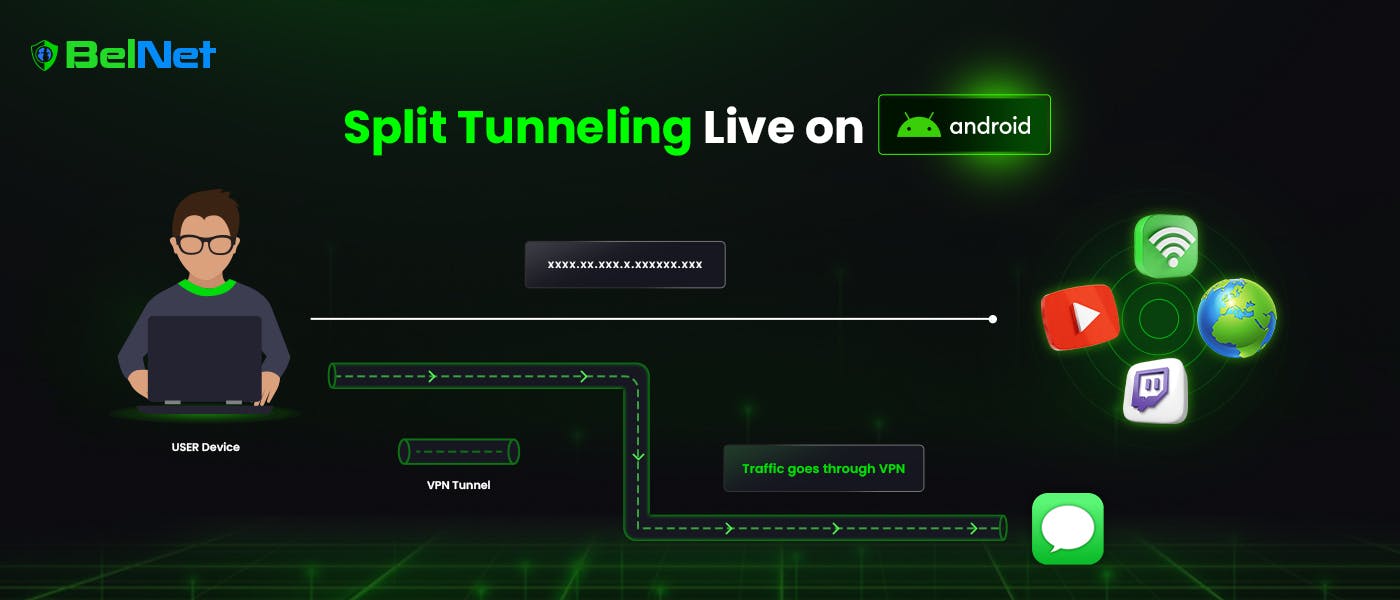

Empowering private transactions - $BDX, messages - BChat, browsing - BelNet & Beldex Browser, and identity - BNS.

Story's Credibility

About Author

Empowering private transactions - $BDX, messages - BChat, browsing - BelNet & Beldex Browser, and identity - BNS.